Недавний релиз jailbreak от Geohot'а для устройств на базе Apple A4 вызвал большой резонанс в кругах Dev Team. Большинство разработчиков упрекало Джорджа Хотца в эгоистичности его намерений, тщеславии и недальновидности. Почему же это произошло?

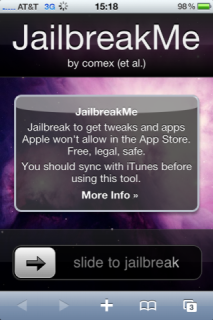

Недавний релиз jailbreak от Geohot'а для устройств на базе Apple A4 вызвал большой резонанс в кругах Dev Team. Большинство разработчиков упрекало Джорджа Хотца в эгоистичности его намерений, тщеславии и недальновидности. Почему же это произошло? limera1n — untethered jailbreak от geohot использует вторую известную уязвимость в bootrom всех новых iOS устройств. Ранее, в сентября этого года, члены Dev Team pod2g и posixninja раскопали и частично документировали первую известную уязвимость в bootrom Apple A4 устройств. Теперь Apple известно о существовании обоих уязвимостей, которые, вероятно, будут закрыты со следующей аппаратной ревизией устройств.

Все дело в том, что bootrom (или SecureROM) — это небольшой загрузчик, который вызывается iPhone/iPad как только вы включаете устройство. Bootrom обычно прошит в read-only NAND (флеш-память), который прошивается на заводе при изготовлении устройства. Все последующие обновления iOS никак не затрагивают этот участок памяти: обновить bootrom возможно только с новой аппаратной ревизией устройств. Вот почему все найденные уязвимости в данном участке кода стратегически важны.

После завершения работы bootrom передает управление загрузчику iBoot. iBoot — это загрузчик второй стадии, задача которого провести частичную инициализацию устройства, загрузить ядро iOS и передать ему управление. iBoot легко перешивается при обновлении iOS, по этому все найденные в нем уязвимости носят временный характер.

Весь цепочечный процесс загрузки iOS выглядит приблизительно так: bootrom -> iBoot -> iOS

Открытая уязвимость в bootrom всегда является гарантией того, что рано или поздно jailbreak будет осуществлен. Уязвимости в iBoot или iOS ненадежны и закрываются Apple при обновлении iOS. Кроме того jailbreak, который выполняется посредством уязвимости в iBoot как правило является tethered, т.е. после перезагрузки устройства jailbreak необходимо выполнить заново.

После спешного релиза limera1n Dev Team отложили выход greenpois0n для того, чтобы скрыть реализацию эксплоита bootrom — SHAtter от Apple до следующего поколения устройств, в котором 100% будет закрыта уязвимость, которую использует geohot.

Если вам интересна данная тематика, в следующий раз мы можем рассмотреть принцип работы эксплоитов для осуществления jailbreak.